SCIM

System for Cross-domain Identity Management (SCIM) är ett protokoll för att etablera och hantera identitetsdata på webben.

Datafisher rekommenderar starkt den Microsoft Graph-baserade lösningen där LMS hämtar relevant data från Entra ID via Datafisher Azure-applikationen.

Detta möjliggör bättre kund- och slutanvändarstöd som inte behöver insats från kundens IT.

SCIM bör övervägas om Entra ID-användarattributen innehåller känsliga data som inte får göras tillgängliga för Datafisher. Observera att endast tidigare överenskomna data under alla omständigheter lagras i LMS.

Förutsättningar (tillhandahålls av Datafisher):

- SCIM-endpoint (

Tenant URL) - hemlig token

Resultat (ska lämnas till Datafisher):

- (inga)

- Användare tas aldrig bort, utan markeras som blockerade i stället. Användare tas bort enligt reglerna för datalagring som definierats i LMS.

- När användare uppdateras individuellt (inte som del av en bulkbegäran) kan det finnas en mindre fördröjning innan alla deras tilldelningar och gruppmedlemskap är tillgängliga.

- LMS-reglerna för datavalidering tillämpas också på importerade användare, till exempel:

- e-postadresser måste vara unika;

- antingen e-postadress eller medarbetar-ID (när det används) måste anges;

- osv.

- SCIM-endpointen kan vara begränsad till en delmängd av användare som är tillgängliga i LMS (t.ex. endast en viss division, endast interna användare).

SCIM-konfiguration

Först behöver Datafisher Azure-applikationen konfigureras.

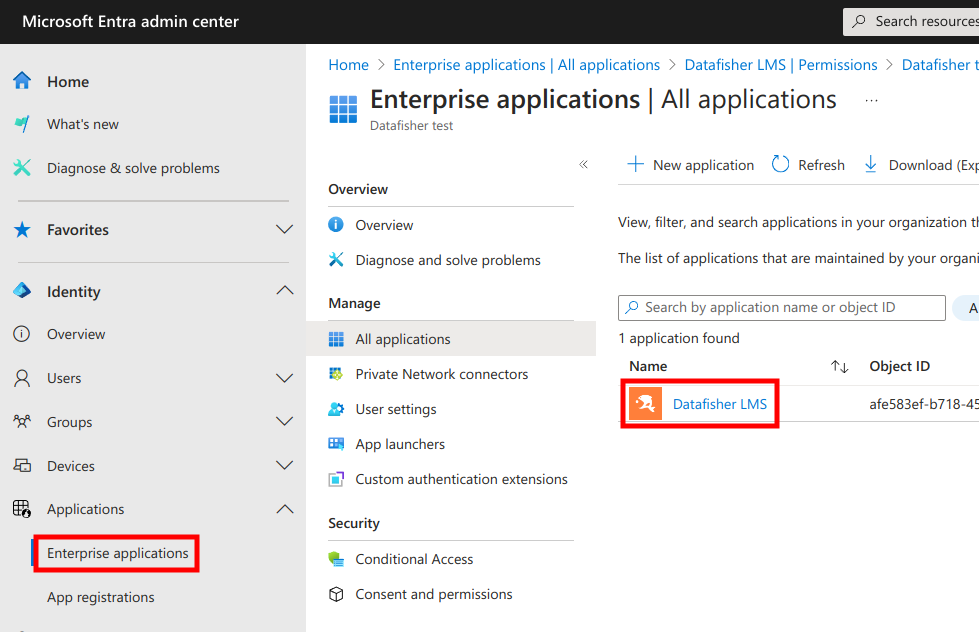

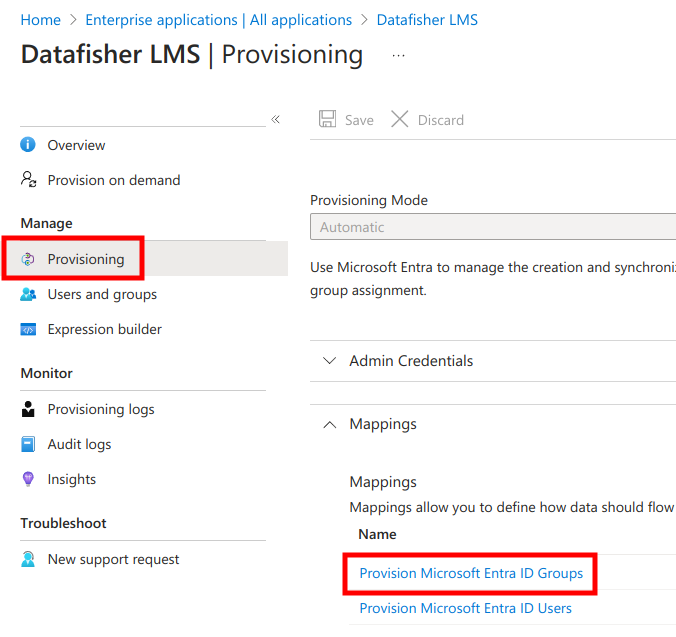

Därefter behöver du i Microsoft Entra admin center gå till Enterprise Applications och välja Datafisher LMS:

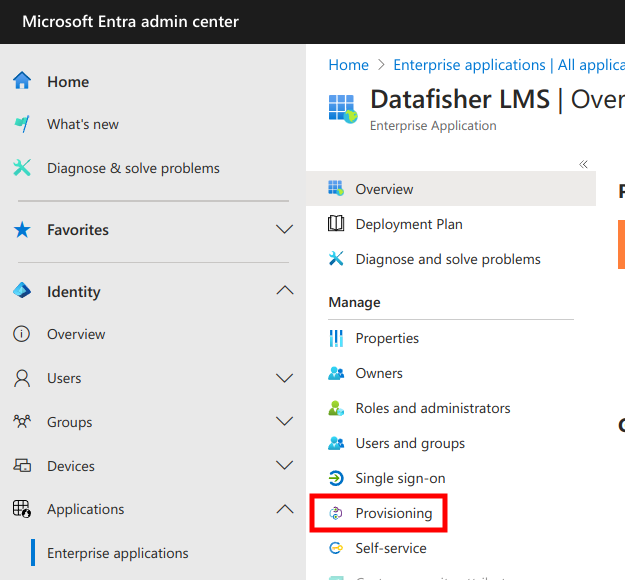

Välj sedan Provisioning från menyn.

Kom sedan igång.

Konfigurera anslutning

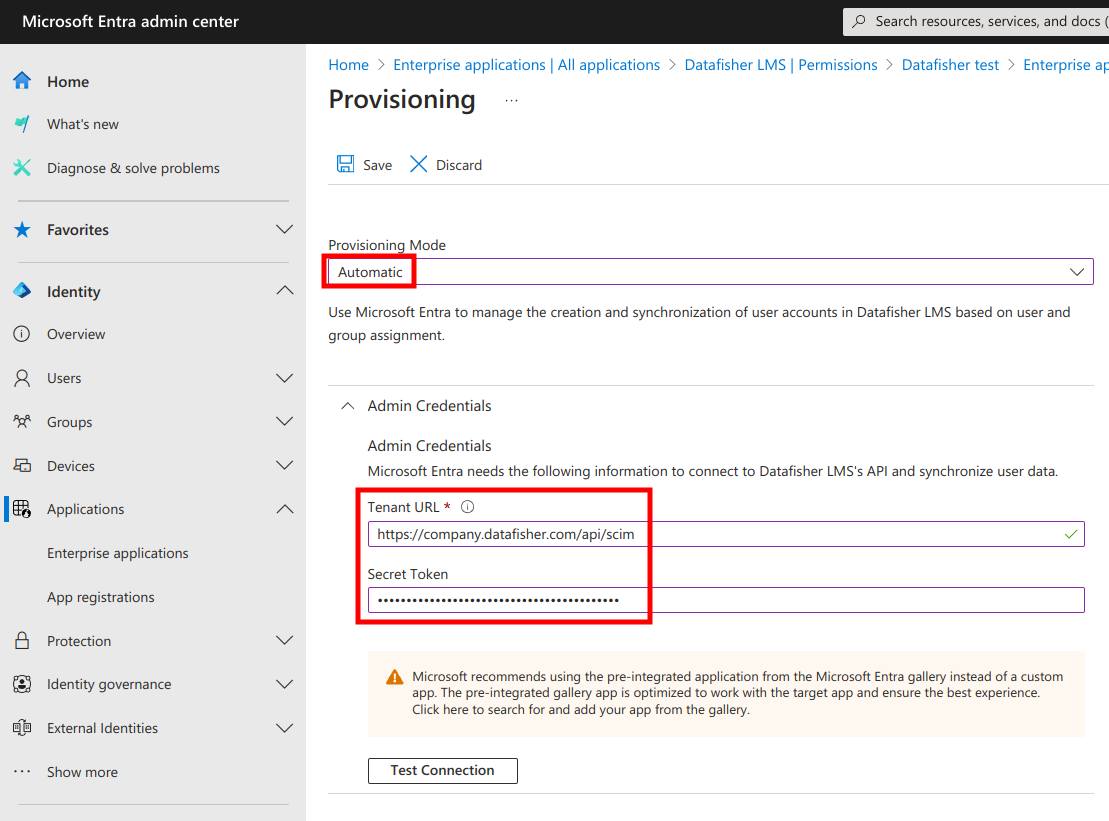

Ange sedan Provisioning mode till Automatic och fyll i Tenant URL och Secret token.

Testa sedan anslutningen. Du bör se ett lyckat meddelande längst upp till höger på sidan.

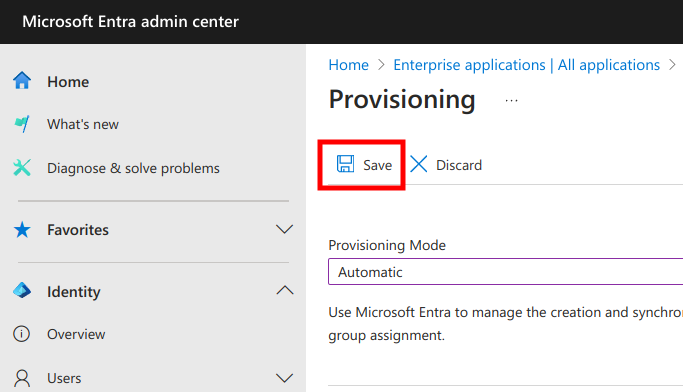

Spara sedan konfigurationen.

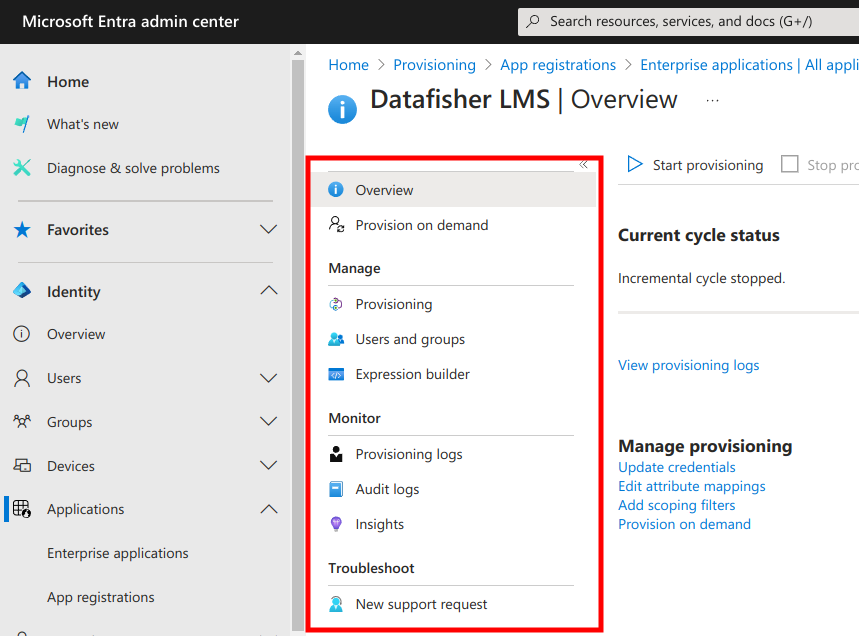

Därefter kan du behöva navigera till sidan Provisioning igen för att etableringsmenyn ska bli synlig:

Uppdatera användarmappningar

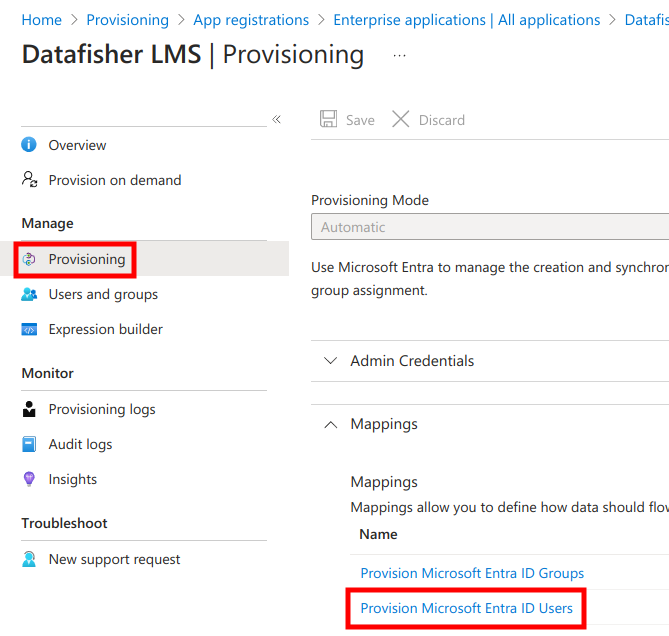

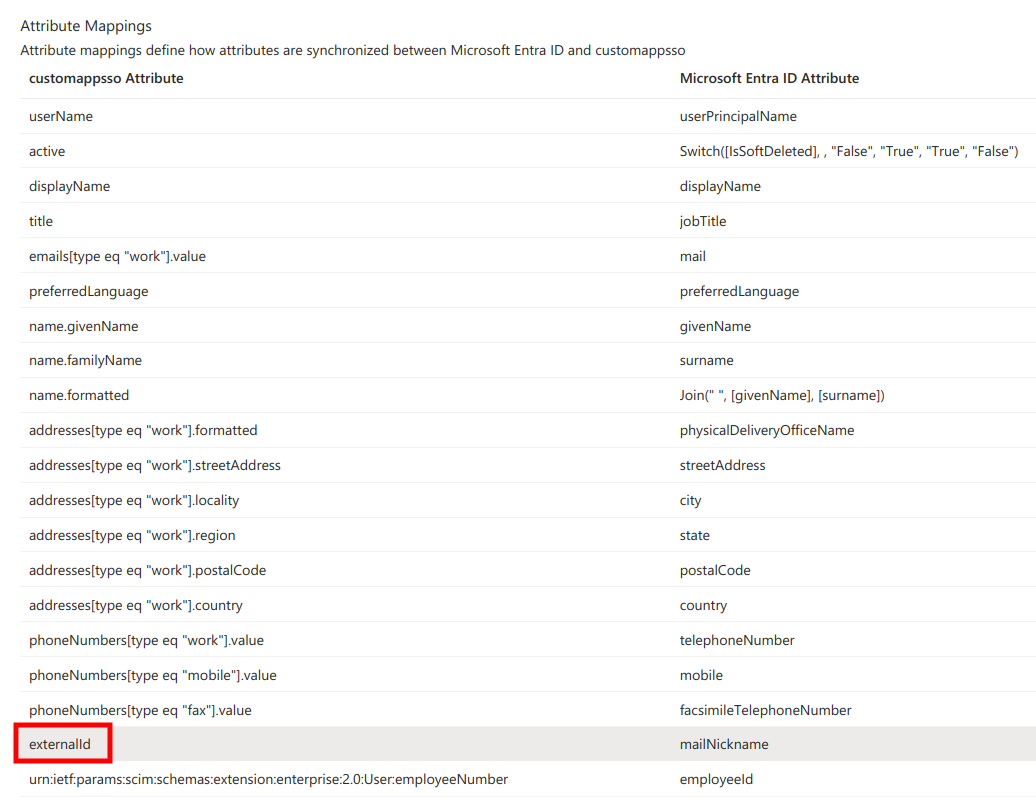

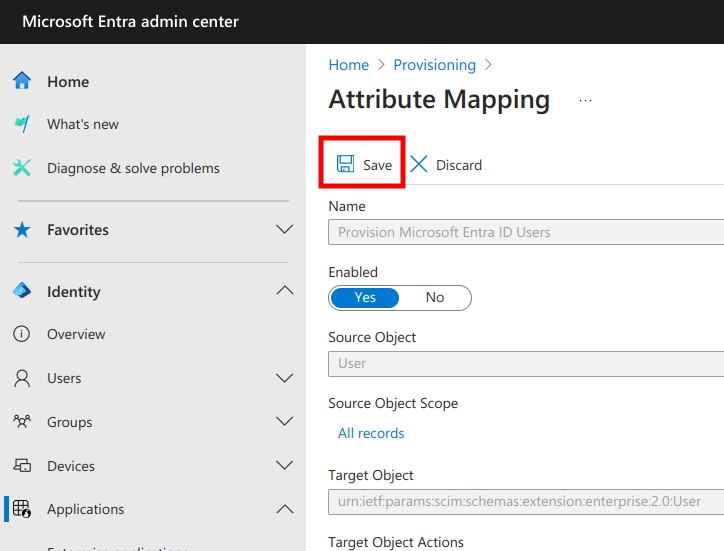

Öppna sedan avsnittet Mappings under Provisioning och välj Provision Microsoft Entra ID Users.

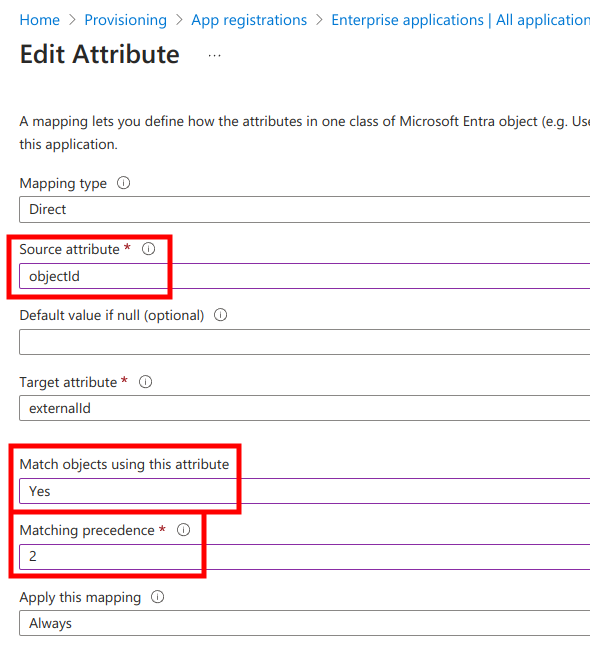

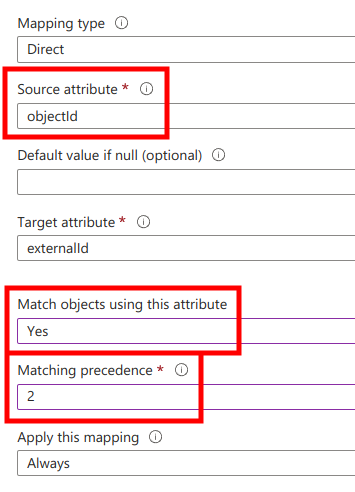

Hitta sedan externalId under Attribute mappings och klicka på Edit.

Sedan:

- ändra

Source attributetillobjectId - ange

Match objects using this attributetillYes - ange

Matching precedencetill2

och klicka på Ok längst ned på sidan.

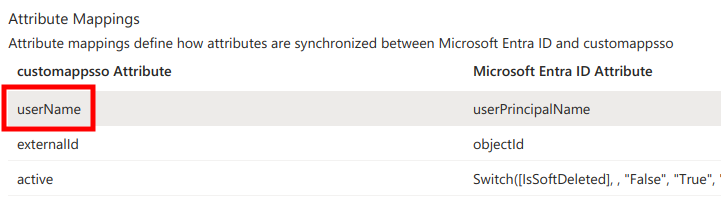

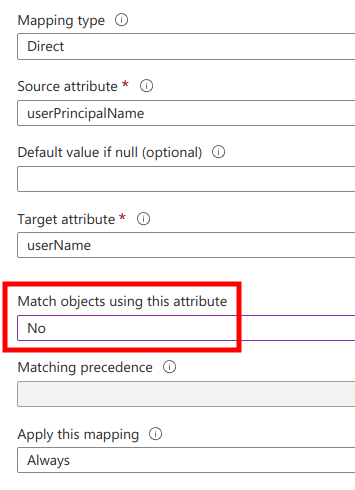

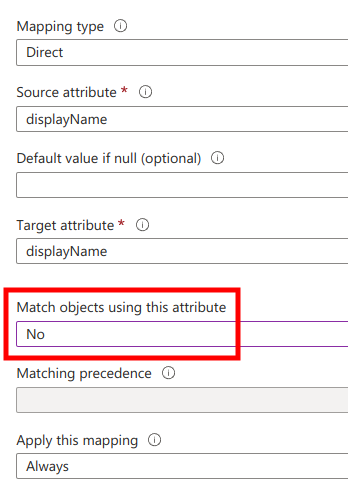

Hitta sedan userName i listan Attribute Mappings och klicka på Edit.

Ange sedan Match objects using this attribute till No och klicka på Ok längst ned på sidan.

Ta sedan bort några attribut som inte stöds i listan Attribute Mappings:

name.formatteddisplayName- alla

addresses* - alla

phoneNumbers*

vilket bör lämna endast:

userNameactivetitleemails[type eq "work"].valuepreferredLanguagename.givenNamename.familyNameexternalIdurn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumberurn:ietf:params:scim:schemas:extension:enterprise:2.0:User:departmenturn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager

Ta dessutom bort följande fält om de inte är aktiverade i LMS för ditt företag:

title(befattning)urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber(medarbetar-ID)urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department(avdelningsnamn)

Spara sedan ändringarna.

Anpassade attribut

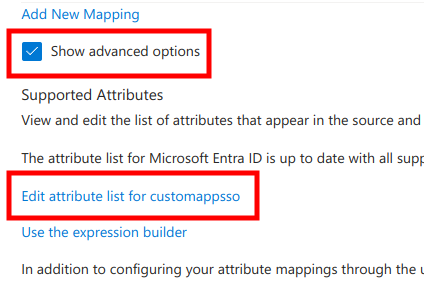

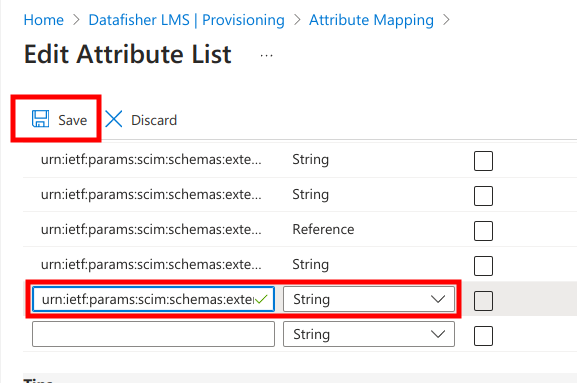

Om anpassade fält behöver läggas till behöver du markera Show advanced options och klicka på Edit attribute list for customappsso.

Längst ned på sidan fyller du i fälten Name och Type enligt vad Datafisher har tillhandahållit. Name kan till exempel vara urn:ietf:params:scim:schemas:extension:datafisher:2.0:User:source.

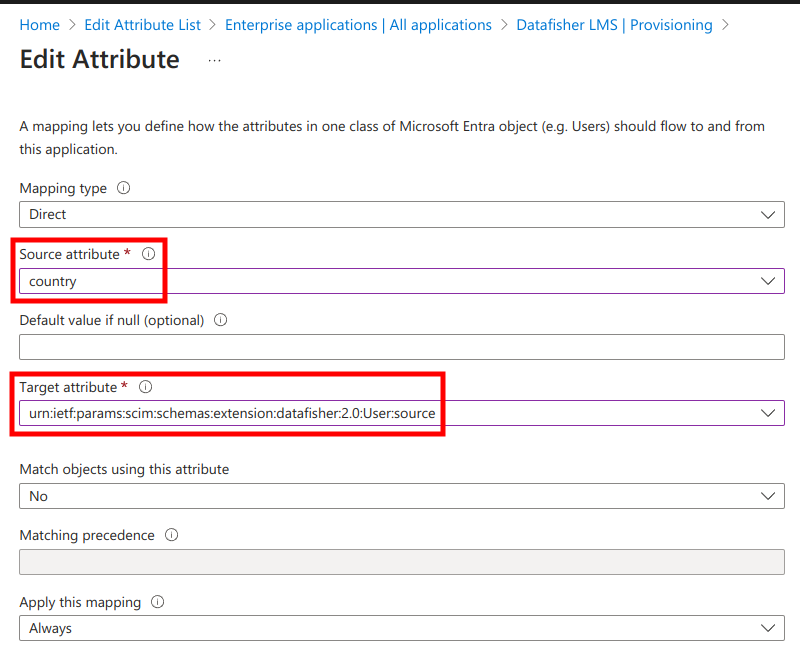

Klicka sedan på Add New Mapping i listan Attribute Mappings och välj relevant Source attribute och Target attribute. Du kan behöva uppdatera sidan om du inte kan hitta Target attribute som du just lade till.

Spara sedan ändringarna på sidan Attribute Mapping och navigera tillbaka till sidan Provisioning.

Uppdatera gruppmappningar

Öppna sedan avsnittet Mappings under Provisioning-hantering och välj Provision Microsoft Entra ID Groups.

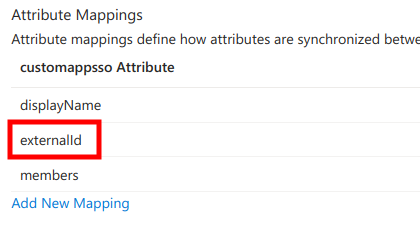

Hitta sedan externalId i tabellen Attribute mappings och klicka på Edit.

Sedan:

- se till att

Source attributeärobjectId - ange

Match objects using this attributetillYes - ange

Matching precedencetill2

och klicka på Ok längst ned på sidan.

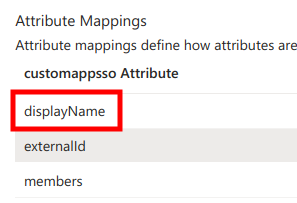

Hitta sedan displayName i listan Attribute Mappings och klicka på Edit.

Ange sedan Match objects using this attribute till No och klicka på Ok längst ned på sidan.

Spara sedan ändringarna på sidan Attribute Mapping och navigera tillbaka till sidan Provisioning.

Tilldela användare

Det är möjligt att etablera antingen alla användare eller endast en del av dem.

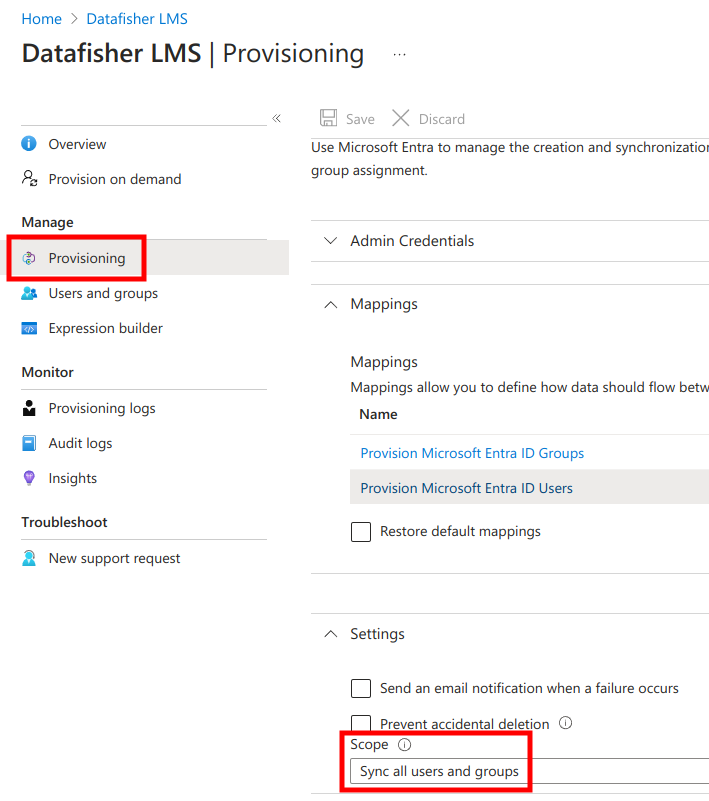

Etablera alla användare (rekommenderas inte)

För att etablera alla användare går du till hanteringssidan Provisioning, hittar avsnittet Settings och ändrar Scope till Sync all users and groups.

Klicka sedan på Save längst upp.

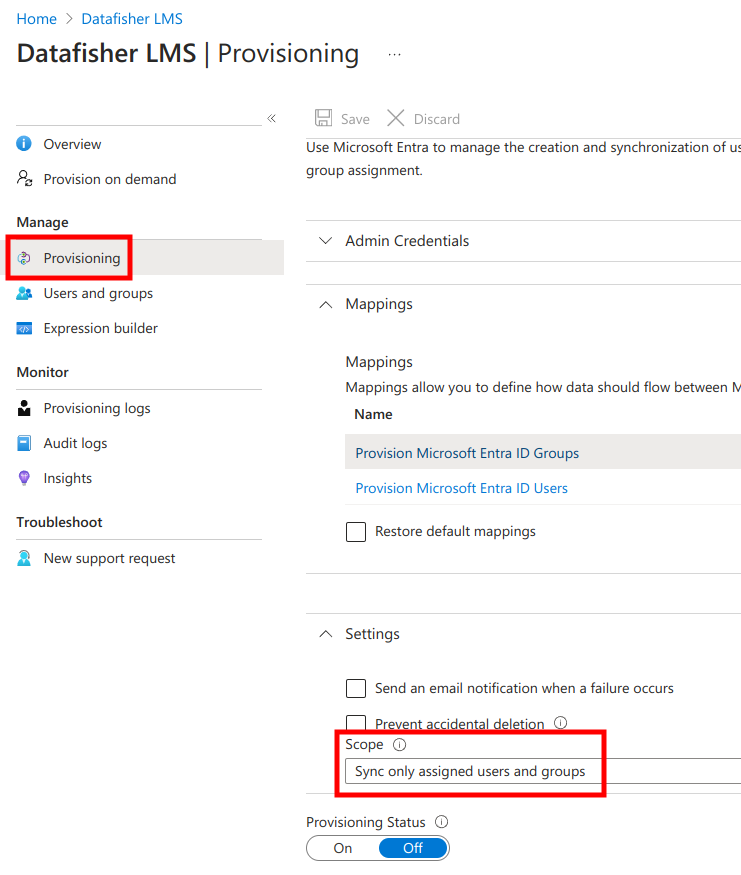

Etablera endast valda användare (rekommenderas)

För att etablera endast valda användare går du till hanteringssidan Provisioning, hittar avsnittet Settings och ändrar Scope till Sync only assigned users and groups.

Klicka sedan på Save längst upp.

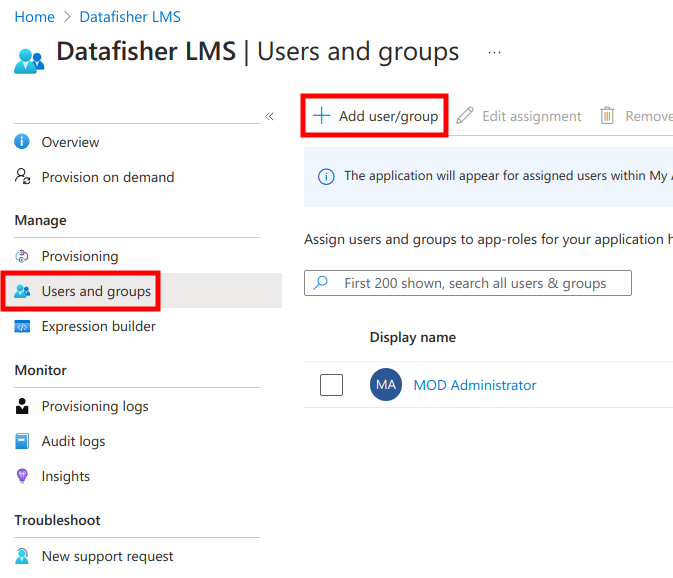

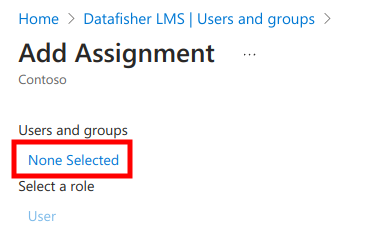

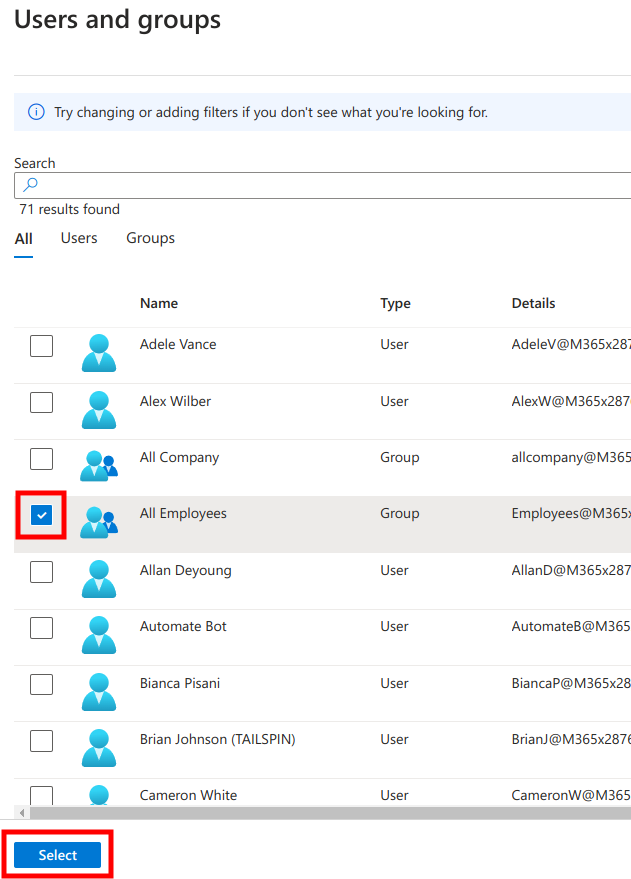

Gå sedan till hanteringssidan Users and groups och klicka på Add user/group.

Klicka sedan på None selected.

Välj sedan relevanta grupper och klicka på Select. Dessa grupper blir också tillgängliga i LMS för tilldelning och rapportering.

Du bör åtminstone välja gruppen som innehåller alla personer, dvs. exkluderar alla noreply@, support@ osv.-adresser.

Observera att när du tilldelar en grupp inkluderas inte nästlade grupper.

Klicka sedan på Assign längst ned på sidan.

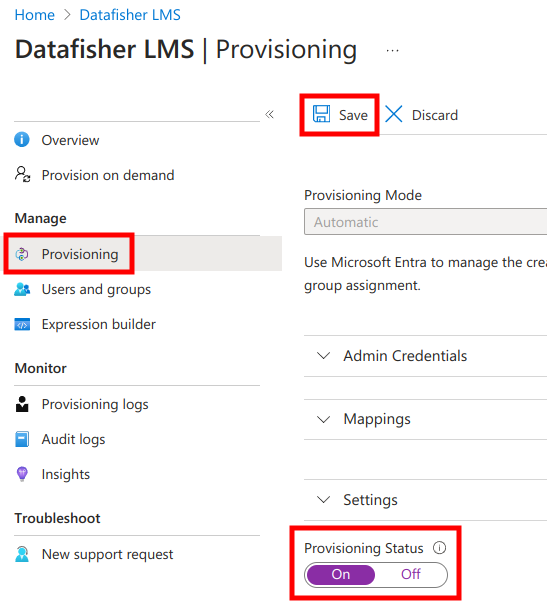

Aktivera etablering

Navigera sedan tillbaka till hanteringssidan Provisioning, aktivera etablering och klicka på Save.

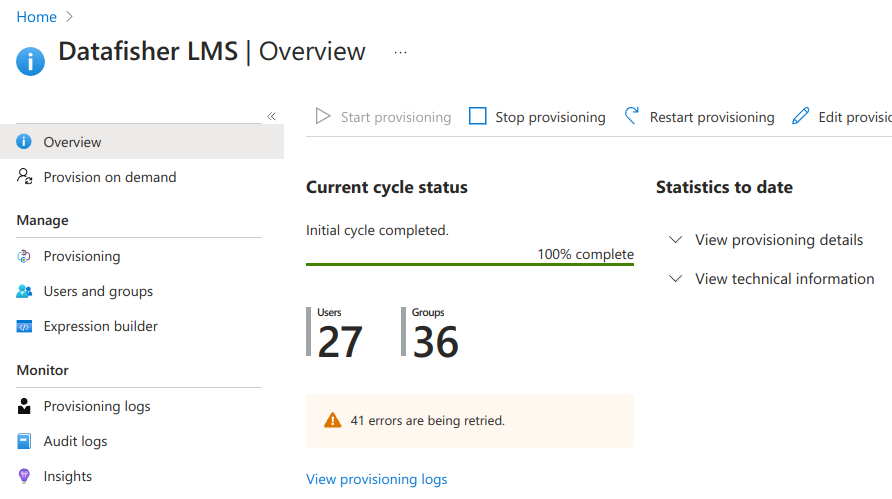

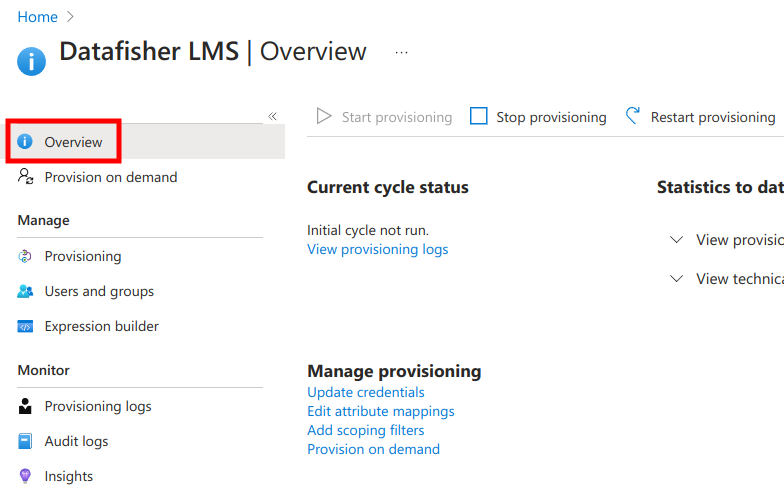

Gå sedan till sidan Overview för etablering, där du bör se att etablering har aktiverats, men att den första etableringscykeln (troligen) ännu inte har körts.

Slutligen bör du efter några minuter se etableringsstatusen. Om det finns fel, kontakta Datafisher-supporten.