Single sign-on

För att konfigurera Single sign-on (SSO) behöver den tidigare skapade enterprise-applikationen uppdateras.

Förutsättningar (tillhandahålls av Datafisher):

Metadata URL/Identifier/Entity IDReply URL

Resultat (ska lämnas till Datafisher):

App Federation Metadata Url

Konfigurera SAML-parametrar

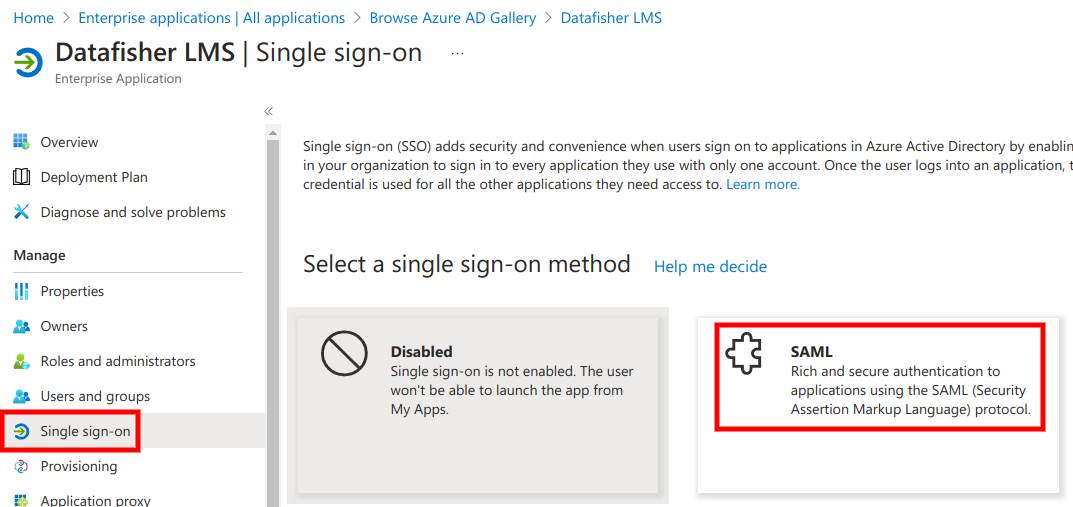

Först:

- hitta applikationen i listan över enterprise-applikationer,

- öppna

Manage→Single sign-on, - välj

SAMLsom inloggningsmetod.

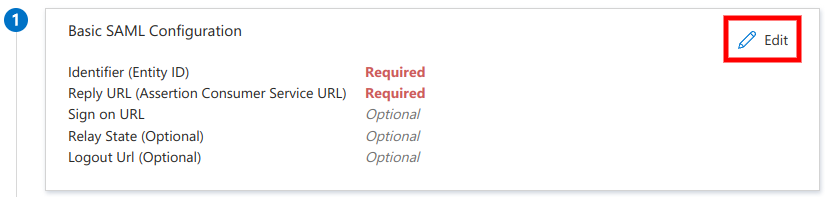

Klicka sedan på Edit under Basic SAML Configuration.

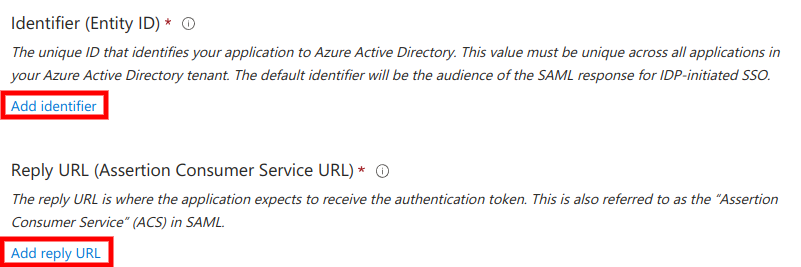

Klicka sedan på Add identifier och Add reply URL.

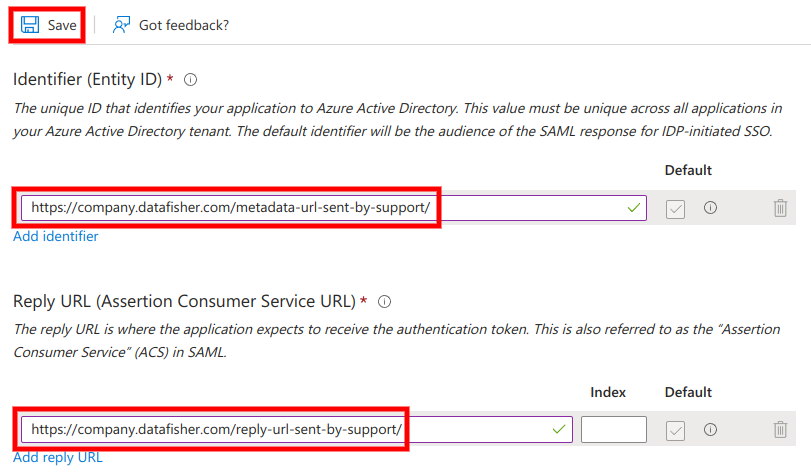

Ange sedan tillhandahållen Metadata URL / Identifier / Entity ID och Reply URL i relevanta fält och klicka på Save. Dessa värden bör ha tillhandahållits till dig av Datafisher.

Employee ID-claimen

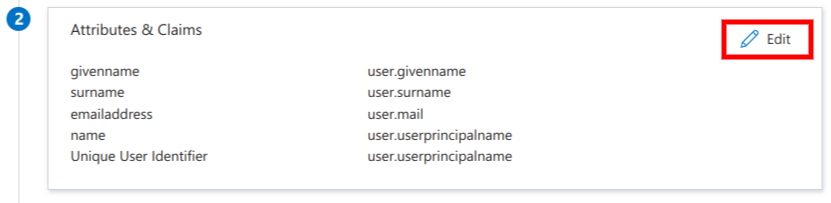

Klicka sedan på Edit under Attributes & Claims.

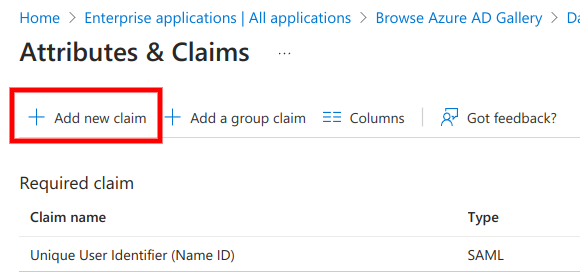

Välj sedan Add new claim.

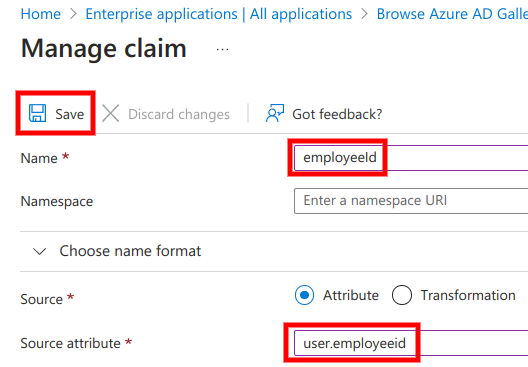

Sedan:

- ange

employeeIdsomName, user.employeeid(eller det attribut som innehåller medarbetar-ID för ditt företag) somSource Attribute,- klicka på

Save.

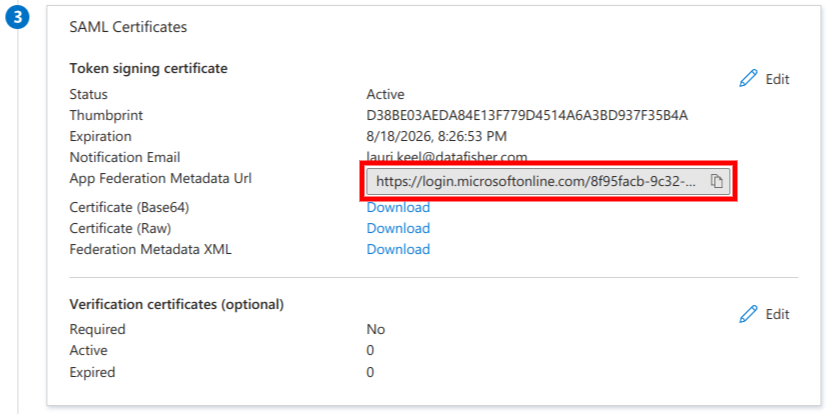

Metadata-URL

Därefter visas App Federation Metadata Url under SAML Certificates. Den måste skickas till Datafisher för att slutföra SSO-konfigurationen på LMS-sidan. URL:en innehåller ingen hemlig information.

Tilldelning

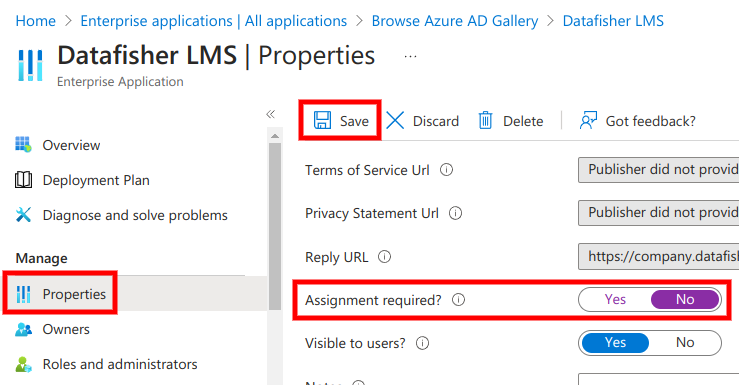

Slutligen bör inloggning via applikationen göras tillgänglig för alla i tenant genom att

- gå till

Manage→Properties, - ändra

Assignment RequiredtillNo, - klicka på

Save.

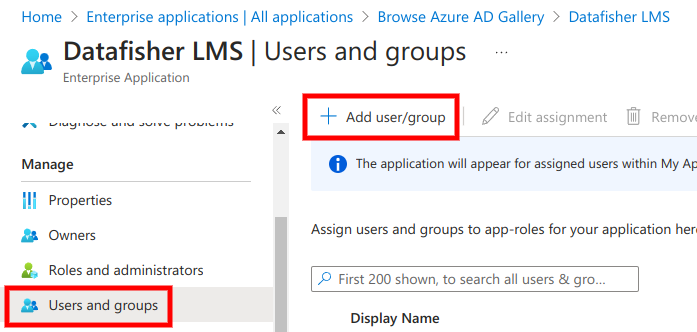

Alternativt kan endast utvalda användare eller användargrupper få åtkomst till applikationen (rekommenderas inte) genom att gå till Manage → Users and groups och konfigurera inställningarna efter behov.

LMS tillåter vanligtvis endast åtkomst för användare som har skapats i förväg i systemet. Därför är det rimligt att begränsa skapandet av användare i LMS, snarare än behörigheten att logga in via SSO.

Testning

När App Federation Metadata Url har skickats till Datafisher och konfigurationen på LMS-sidan är slutförd bör du prova att logga in i LMS adminpanel.